|

После того как вы осознали необходимость WiFi-точки и этот вопрос не вызывает сомнений, образуется ряд следующих проблем: настройка роутера и установка безопасности вашей сети. У большинства людей на сегодняшний день имеется дома один или несколько компьютеров. Для того чтобы воспользоваться интернетом, вам необходимо всего лишь подвести к нему провод и, пожалуйста – наслаждайтесь. Но что если вы наконец-то приобрели ноутбук? Понятно, что тут ни о каких проводах и речи быть не может. Ведь если вы хотите сохранить мобильность ноутбука, то вам необходимо только беспроводное соединение. Тем более что WiFi-адаптеры сейчас установлены во всех КПК, во многих мобильных телефонах и даже в фотоаппаратах, за что заплачены немалые деньги, поэтому просто грех их не использовать. После того как вы осознали необходимость WiFi-точки и этот вопрос не вызывает сомнений, образуется ряд следующих проблем. Вам необходимо выбрать наиболее подходящее устройство, подключить его к имеющемуся у вас провайдеру и обеспечить защиту вашей сети от любого несанкционированного доступа. Мы не будем рассматривать первые две, интересно разобраться с третьей – как обеспечить защиту сети от несанкционированного доступа. Первое решение – это переложить её на плечи специалистов, то есть позвонить, и ею займется скорая компьютерная помощь. Но не забывайте, что в случае расширения сети у вас могут возникнуть проблемы. Поэтому будет лучше, если вы разберетесь с этим вопросом самостоятельно. К тому же при обесточивании оборудования, то есть при любом, даже кратковременном отключении электричества, все установленные настройки безопасности сбрасываются. Во всех современных роутерах существует встроенная система управления с удобным графическим интерфейсом. Вы можете попасть в нее, воспользовавшись инструкцией к роутеру. В основном для этого используют входящую в комплект утилиту, либо вход на заданный адрес. Несмотря на различия интерфейсов, все они имеют одинаковые встроенные средства обеспечения безопасности. Существует большое количество способов обеспечить защиту сети, но мы рассмотрим основные из них. Одним из самых распространенных способов является установление пароля на подключение к сети. Его суть в том, что при каждой попытке подключения к WiFi-точке система запрашивает пароль, и запрещает подключение, если он не совпадает с установленным. Этот метод описан в отдельном пункте меню во всех интерфейсах, поэтому у вас не возникнет проблем с его настройкой. - Преимуществами данного способа являются легкая настройка роутера и простота добавления нового оборудования. — К недостаткам можно отнести невысокую степень защиты, так как способ взломать её может найти любой опытный пользователь, сделав соответствующий запрос в интернете. Вторым, более сложным способом, является установка MAC-фильтра. Любому сетевому устройству присваивается свой идентификатор — MAC-адрес. Благодаря этому идентификатору каждое устройство регистрируется в сети. Вы можете настроить фильтр, который будет содержать те MAC-адреса, которым разрешено подключение к вашей сети, так называемый «белый» лист. Соответственно „черный“ лист будет содержать те MAC-адреса, которым запрещено подключение к данной сети. Естественно, что обычно используется „белый“ лист, так как мы заранее знаем, какие устройства могут подключиться к сети. Так же вы комбинировать MAC-фильтры с установкой пароля, но при использовании „белого“ листа это не имеет особого смысла, ведь доступ к подключению имеют только разрешенные вами устройства. Такой способ обеспечения защиты достаточно эффективен и удобен в применении. Единственными его минусами является трудность в выявлении MAC-адреса некоторых устройств, например мобильного телефона, либо, при использовании «белого» листа, случайное совпадение MAC-адреса вашего устройства с MAC-адресом чужого устройства или устройства взломщика. От этого, к сожалению, никто не застрахован, так как MAC-адрес устройства можно изменять. Но по теории вероятности, возможность такого совпадения очень и очень мала. 29.10.2009 |

Net&IT

| |

| Инженеры воссоздали голопалубу Star Trek с помощью ChatGPT и видеоигр | |

В сериале Звездный путь: Следующее поколение к... | |

| |

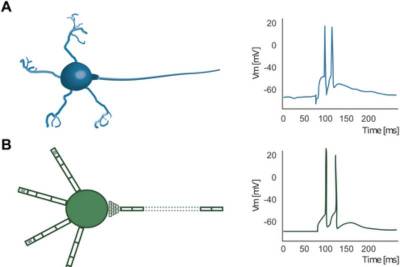

| IC: Исследователи тестируют биологическую безвредность нейроморфной сети | |

Биологический мозг, в особенности человеч... | |

| |

| Science: Аналоговые вычисления дают решать сложные уравнения и экономят энергию | |

Группа исследователей, включая инженеров Масса... | |

| |

| В 40% случаев люди ошибочно называют сгенерированное фото человека реальным | |

Если вам недавно было трудно понять, явля... | |

| |

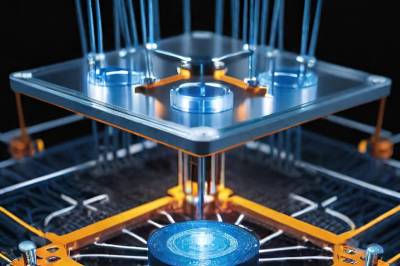

| Physical Review X: Сеть квантовых датчиков повышает точность измерений | |

Квантовые системы, используемые в квантов... | |

| |

| Scientific Reports: ИИ показал больший творческий потенциал, чем человек | |

Еще один балл в пользу искусственного инт... | |

| |

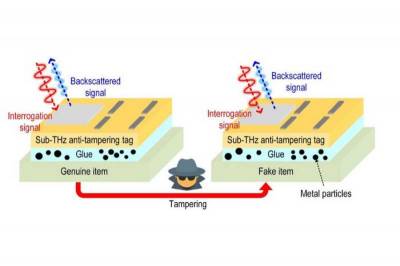

| Крошечную метку на замену RFID сделали еще надежнее | |

Несколько лет назад исследователи Массачу... | |

| |

| Привыкнув доверять, люди не поймут, когда ИИ начнет манипулировать | |

Согласно обширному обзору, в настоящее вр... | |

| |

| Умные серьги с низким энергопотреблением будут измерять температуру по мочке уха | |

Умные аксессуары становятся все более рас... | |

| |

| Для борьбы с бешенством разработали приложение для распознавания собачьих морд | |

Новое приложение для распознавания собачь... | |

| |

| Генеративный ИИ помогает ученым объяснить человеческую память и воображение | |

Последние достижения в области генеративн... | |

| |

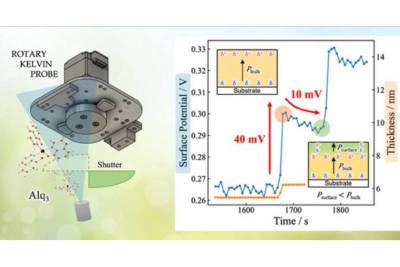

| Ученые приблизились к более легким и гибким оптоэлектронным устройствам | |

Органические оптоэлектронные устройства, такие... | |

| |

| ChatGPT перелопатил почти весь интернет, но пока не научился рассуждать | |

Языковые модели ИИ переживают бум. В ... | |

| |

| Если сотрудникам скорой помощи поможет ИИ, они смогут спасать больше жизней | |

Чтобы определить, насколько серьезно пострадал... | |

| |

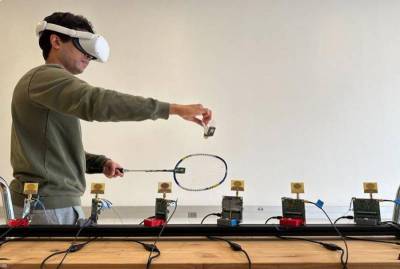

| Беспроводная система отслеживания улучшит впечатления от расширенной реальности | |

Новая технология, разработанная инженерами Кал... | |

| |

| PNAS Nexus: ИИ пока еще далеко до человеческих способностей мыслить | |

Атанасиос С. Фокас рассматривает актуальный во... | |

| |

| Nature: ИИ генерирует белки с исключительной прочностью связывания | |

В новом исследовании, опубликованном 18 декабр... | |

| |

| Nature Computational Science: ИИ может предсказывать события в жизни людей | |

Искусственный интеллект, разработанный для&nbs... | |

| |

| Разработан фреймворк ИИ для определения новых показаний к применению лекарств | |

Ученые из компании Klick Applied Sciences... | |

| |

| Искусственный интеллект отлично справляется с имитацией, но не с инновациями | |

Системы искусственного интеллекта часто изобра... | |

| |

| Nature Electronics: Изменение памяти дает новые вычислительные возможности | |

Ученые Рочестерского университета разработали ... | |

| |

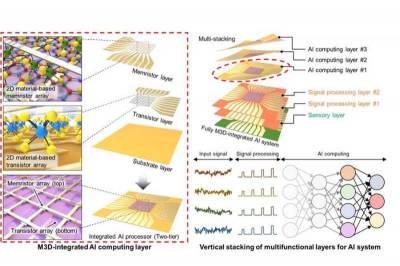

| Nature: 2D-материал изменяет форму 3D-электроники для искусственного интеллекта | |

Многофункциональные компьютерные чипы эволюцио... | |

| |

| Началась регистрация на конкурс «Битва искусственных интеллектов» | |

Стартовал отборочный этап Международного техно... | |

| |

| Наступает новая эра творческого партнерства в эпоху генеративного ИИ | |

Последние достижения в области генеративн... | |

| |

| Ученые разрабатывают инструменты для использования ИИ в юридическом образовании | |

В то время как многие с опаской... | |

| |

| Создан метод тонкой настройки модели ИИ на устройствах с ограниченными ресурсами | |

Персонализированные модели глубокого обучения ... | |

| |

| Новая уязвимость процессора подвергает опасности виртуальные машины | |

В области облачных вычислений, то есть до... | |

| |

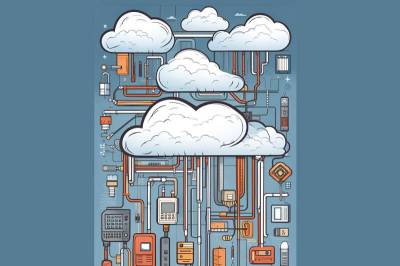

| Разработан новый квантовый подход к безопасности облачных хранилищ данных | |

Распределенные облачные хранилища —... | |

| |

| ACS Applied Energy Materials: Разработаны солнечные батареи для помещений | |

Так называемый Интернет вещей — от&... | |

| |

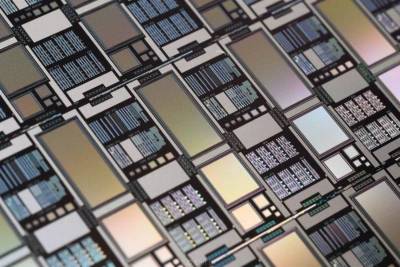

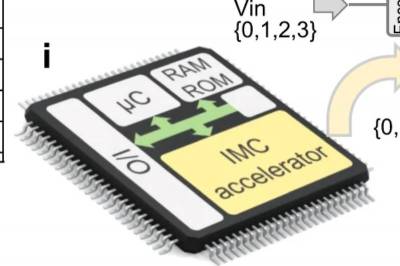

| Ученые разработали энергоэффективный чип для искусственного интеллекта | |

Основная идея проста: в отличие от п... | |