|

Отправить письмо с поддельным адресом проще, чем считалось ранее, из-за недостатков в процессе пересылки электронной почты, утверждает исследовательская группа под руководством ученых-компьютерщиков из Калифорнийского университета в Сан-Диего. Обнаруженные исследователями проблемы имеют широкое влияние, затрагивая целостность электронной почты, отправляемой с десятков тысяч доменов, включая те, которые представляют организации правительства США — например, большинство почтовых доменов американского кабинета министров, включая state.gov, а также агентства безопасности. Уязвимы также ключевые финансовые компании, такие как Mastercard, и крупные новостные организации, такие как The Washington Post и Associated Press. Это так называемая подделка на основе переадресации, и исследователи обнаружили, что они могут отправлять электронные сообщения, выдавая себя за эти организации, в обход защитных механизмов, установленных такими провайдерами электронной почты, как Gmail и Outlook. Получив поддельное письмо, адресаты с большей вероятностью откроют вложения, содержащие вредоносное ПО, или перейдут по ссылкам, устанавливающим на их компьютер шпионские программы. По мнению исследователей, такая подделка возможна благодаря ряду уязвимостей, связанных с пересылкой писем. Оригинальный протокол, используемый для проверки подлинности письма, неявно предполагает, что каждая организация имеет собственную почтовую инфраструктуру с определенными IP-адресами, не используемыми другими доменами. Однако сегодня многие организации передают свою почтовую инфраструктуру на аутсорсинг Gmail и Outlook. В результате тысячи доменов делегировали право на отправку электронной почты от своего имени одной и той же третьей стороне. Хотя эти сторонние провайдеры подтверждают, что их пользователи отправляют электронную почту только от имени доменов, которыми они управляют, эту защиту можно обойти с помощью переадресации электронной почты. Например, state.gov, почтовый домен Государственного департамента, позволяет Outlook отправлять электронные сообщения от его имени. Это означает, что письма, утверждающие, что они приходят от state.gov, будут считаться легитимными, если они приходят с почтовых серверов Outlook. В результате злоумышленник может создать поддельное письмо — письмо с фальшивыми данными, например, от Государственного департамента, — а затем переслать его через свою личную учетную запись Outlook. После этого поддельное письмо будет восприниматься получателем как легитимное, поскольку оно пришло с почтового сервера Outlook. Подобный дефект существует и для пяти других почтовых провайдеров, включая iCloud. Исследователи также обнаружили другие более мелкие проблемы, затрагивающие пользователей Gmail и Zohomail — популярного в Индии почтового провайдера. Исследователи сообщили о проблеме в Microsoft, Apple и Google, но, насколько им известно, она до сих пор не устранена.

Команда представила свои результаты на 8-м Европейском симпозиуме IEEE по конфиденциальности и безопасности, проходившем с 3 по 7 июля 2023 г. в Делфте, где работа получила награду за лучший доклад. Самые разные атакиИсследователи разработали четыре различных типа атак с использованием переадресации. В первых трех случаях предполагается, что противник контролирует учетные записи, которые отправляют и пересылают электронную почту. Кроме того, злоумышленнику необходимо иметь сервер, способный отправлять поддельные сообщения, и учетную запись у стороннего провайдера, позволяющую открытую пересылку. Вначале злоумышленник создает личный аккаунт для пересылки, затем добавляет поддельный адрес в «белый список» аккаунта — список доменов, которые не будут блокироваться, даже если они не соответствуют стандартам безопасности. Злоумышленник настраивает свою учетную запись на пересылку всех писем на указанный адрес. Затем злоумышленник подделывает письмо так, чтобы оно выглядело как письмо от state.gov, и отправляет его на свою личную учетную запись Outlook. Затем злоумышленнику остается только переслать поддельное письмо своему адресату. Более 12% из 100 тыс. наиболее популярных почтовых доменов Alexa — самых популярных доменов в Интернете — уязвимы для этой атаки. В их число входит большое количество новостных организаций, таких как Washington Post, Los Angeles Times и Associated Press, а также регистраторы доменов, такие как GoDaddy, финансовые службы, такие как Mastercard и Docusign, и крупные юридические фирмы. Кроме того, уязвимыми являются 32% доменов. gov, включая большинство правительственных учреждений США, ряд силовых ведомств, а также агентства, работающие в сфере здравоохранения, например CDC. На уровне штатов и местных органов власти уязвимы практически все первичные домены органов власти штатов, а более 40% всех доменов. gov используются городами. Во втором варианте этой атаки злоумышленник создает личную учетную запись Outlook для пересылки поддельных сообщений на Gmail. В этом случае злоумышленник принимает облик домена, который также обслуживается Outlook, и отправляет поддельное сообщение со своего вредоносного сервера на личную учетную запись Outlook, которая, в свою очередь, пересылает его на ряд учетных записей Gmail. Этой атаке подвержены около 1,9 млрд. пользователей по всему миру. Исследователи также обнаружили разновидности этой атаки, работающие для четырех популярных сервисов рассылок: Google groups, mailman, listserv и Gaggle. Возможные решенияИсследователи раскрыли все уязвимости и атаки провайдерам. Компания Zoho исправила свою проблему и наградила команду вознаграждением за ошибку. Компания Microsoft также получила вознаграждение и подтвердила наличие уязвимостей. Сервис рассылок Gaggle заявил, что изменит протоколы для решения проблемы. Gmail также устранил проблемы, о которых сообщила команда, а iCloud проводит расследование. Но чтобы действительно разобраться в проблеме, исследователи рекомендуют отключить открытую пересылку — процесс, позволяющий пользователям настраивать свою учетную запись на пересылку сообщений на любой указанный адрес электронной почты без какой-либо проверки адресата. Этот процесс реализован в почтовых системах Gmail и Outlook. Кроме того, такие провайдеры, как Gmail и Outlook, неявно доверяют известным почтовым службам, доставляя сообщения, переадресованные этими почтовыми службами, независимо от их наличия. Провайдерам также следует отказаться от предположения, что письма, приходящие от другого крупного провайдера, являются легитимными, — этот процесс называется ослаблением политики проверки. Кроме того, исследователи рекомендуют спискам рассылки запрашивать подтверждение истинного адреса отправителя перед доставкой электронной почты.

МетодыДля каждого сервиса исследователи создавали несколько тестовых учетных записей и использовали их для пересылки электронной почты на контролируемые ими учетные записи получателей. Затем они анализировали заголовки полученных писем, чтобы лучше понять, какой протокол пересылки использует сервис. Атаки были протестированы на 14 почтовых провайдерах, которые используются 46% наиболее популярных интернет-доменов и государственных доменов. Также были созданы списки рассылки на существующих сервисах, предоставляемых UC San Diego и сервисом рассылок Gaggle. Исследователи отправляли поддельные сообщения только на созданные ими самими учетные записи. Сначала они тестировали каждую атаку, подменяя созданные и контролируемые ими домены. Убедившись, что атаки работают, исследователи провели небольшой набор экспериментов, в которых подделывались электронные письма с реальных доменов. При этом поддельные письма отправлялись только на тестовые учетные записи, созданные исследователями.

05.09.2023 |

Безопасность

| |

| PF: Семена чампати помогут физикам лучше понять оползни и каменные лавины | |

В Непале семена дерева лапси, которые называют... | |

| |

| PNAS: Не так страшна ртуть, как ее катион метилртуть — откуда что берется | |

Ртуть очень ядовита. Но есть еще бол... | |

| |

| New Atlas: Башня RainStream сможет спасти город от пожара | |

Когда лесной пожар приближается к городу,... | |

| |

| Специалисты по анализу угроз — среди самых востребованных профессий будущего | |

На первом заседании Совета обсудили проблемы и... | |

| |

| Студенты создали систему защиты для пользователей соцсетей и финансовых сервисов | |

Студенты Московского Политеха и НИУ ... | |

| |

| В МФТИ создали флешку с защитой от взлома и кражи данных | |

Флеш-карта, разработанная сотрудниками кафедры... | |

| |

| U of V: Неуловимые уязвимости снижают безопасность беспилотного транспорта | |

Исследователи из трёх ведущих университет... | |

| |

| Brain and Behavior: Стихийные бедствия ухудшают репродуктивное здоровье женщин | |

Учёные выяснили, что после землетрясения ... | |

| |

| TUST: Разработан новый метод моделирования пластичности грунта | |

Инфраструктура часто повреждается из-за природ... | |

| |

| Инженеры Райса создают систему ИИ для определения состояния затопленных дорог | |

Наводнения — одна из главных п... | |

| |

| Вероятность стрельбы в зонах без оружия на 62,5% ниже, чем где оружие разрешено | |

Зоны, свободные от оружия, часто критикую... | |

| |

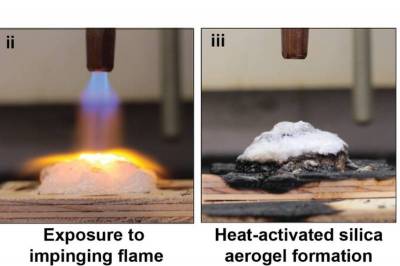

| Advanced Materials: Созданы гели, которые защитят дома во время лесных пожаров | |

Из-за изменения климата пожароопасные сезоны с... | |

| |

| ACS: Некоторые книги, изданные в прошлых веках, опасны для здоровья | |

Если вы увидите ярко раскрашенные книги в... | |

| |

| Optica: Новый безлинзовый прибор находит смертоносных микробов в питьевой воде | |

Учёные придумали новый способ находить опасные... | |

| |

| CSAA: Как восстановить мир в городе после конфликта — проблемы и перспективы | |

Войны и конфликты причиняют разрушения. С... | |

| |

| Инновационная поделка выпускника КНИТУ — плащ-невидимка для экстремальных условий | |

Алексей Копылов, выпускник технологического ун... | |

| |

| Акулы чаще нападают на людей не потому, что стали кровожаднее | |

В 2023 году по всему миру увеличилось кол... | |

| |

| Renewable Energy: От цунами спасет подвижная стена с автономным энергоснабжением | |

В Японии насчитывается более 2780 рыболовецких... | |

| |

| В ИТМО создали инновационную систему сканирования для разных температур | |

Ученые ИТМО, одного из ведущих технически... | |

| |

| Journal of Conflict Archaeology: Впервые исследован кратер Первой мировой войны | |

Впечатляющий подрыв взрывчатки на редуте ... | |

| |

| Ученые США выясняют, кто покупает оружие чаще остальных | |

Обучение стрельбе из пистолета на ор... | |

| |

| Новинка позволит точно определять биологические жидкости на местах преступлений | |

Идентификация различных типов биологических жи... | |

| |

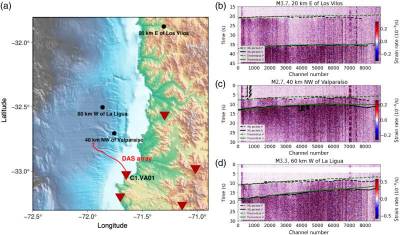

| Ученые тестируют оптоволокно как систему раннего предупреждения землетрясений | |

Одной из самых серьезных проблем для ... | |

| |

| Новая технология может привести к резкому сокращению числа ошибок при опознании | |

Новая интерактивная процедура, позволяющая оче... | |

| |

| Университет Калифорнии в Сан-Диего: Против скама нет приема | |

Отправить письмо с поддельным адресом про... | |

| |

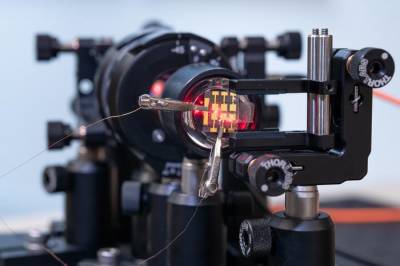

| Шведские ученые разработали генератор случайных чисел для шифрования информации | |

Обмен цифровой информацией может стать безопас... | |

| |

| Ученые разработали более эффективную модель для прогнозирования землетрясений | |

На протяжении более 30 лет модели, исполь... | |

| |

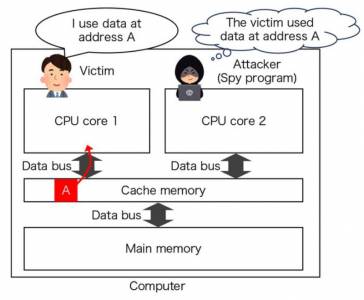

| Новое шифрование SCARF усиливает безопасность и производительность компьютерных систем | |

Группа международных исследователей совершила ... | |

| |

| Сложные инструкции по компьютерной безопасности в офисе имеют обратный эффект | |

Если рекомендации по компьютерной безопас... | |

| |

| Инженеры работают над защитой от кибератак на самоуправляемый транспорт и БПЛА | |

Инженер-исследователь из Техасского униве... | |